Dobre i złe wieści dla poszukiwaczy życia w TRAPPIST-1

7 kwietnia 2017, 10:26Odkryty niedawno system TRAPPIST-1, w którym siedem planet wielkości Ziemi okrąża gwiazdę, a trzy z nich znajdują się w ekosferze, natychmiast przyciągnął uwagę naukowców. Właśnie ukazały się dwa nowe artykuły na jego temat. Jeden z nich przynosi złe, a drugi dobre wieści dla tych, którzy w TRAPPIST-1 widzą szansę na znalezienie życia.

Robot zamiast kapłana

29 sierpnia 2017, 10:39Japońska firma pogrzebowa Nissei Eco Co. oferuje usługę dla oszczędnych klientów - ceremonię odprawianą przez mechanicznego kapłana buddyjskiego. Za zaledwie 50 tys. jenów (ok. 460 dol.) sutry zaśpiewa ubrany w tradycyjne szaty humanoidalny robot Pepper.

Sztuczna inteligencja prawidłowo rozpoznaje jedynie białych mężczyzn

14 lutego 2018, 12:57Oprogramowanie do rozpoznawania twarzy działa coraz lepiej, ale tylko w przypadku białych mężczyzn. Joy Buolamwini z Massachusetts Institute Technology przeprowadziła testy trzech komercyjnych systemów rozpoznawania twarzy autorstwa Microsoftu, IBM-a i chińskiej firmy Megvii.

W latach deszczowych ukąszeń przez węże jest więcej

6 września 2018, 10:51Grzechotniki i inne jadowite węże częściej kąsają w latach deszczowych niż w okresach suszy.

Za 14 lat człowiek wyląduje na Marsie?

3 kwietnia 2019, 11:01Przed tygodniem informowaliśmy, że wiceprezydent Mike Pence domagał się, by do roku 2024 NASA przeprowadziła załogową misję na Księżyc. Teraz szef NASA, Jim Bridenstine, podczas spotkania z parlamentarzystami, stwierdził: chcemy do roku 2033 wykonać załogowe lądowanie na Marsie

KRAKsat z Krakowa już na orbicie

8 lipca 2019, 10:47W środę (3.07.2019) na orbitę ziemską trafił KRAKsat, sztuczny satelita skonstruowany przez grupę studentów z dwóch krakowskich uczelni - Akademii Górniczo-Hutniczej i Uniwersytetu Jagiellońskiego - oraz wrocławską firmę SatRevolution. Jaki cel przyświecał żakom pracującym dniami i nocami nad niewielkim stalowym pudełkiem i do czego może nas doprowadzić ta misja?

Kapsuły załogowe SpaceX i Boeinga przeszły krytyczne testy

8 listopada 2019, 12:45Kapsuły załogowe Boeinga i SpaceX z powodzeniem przeszły kluczowe testy wymagane przez NASA. Obie firmy są liderami przemysłu kosmicznego i pracują nad kapsułami, które już w najbliższym czasie mają zabrać amerykańskich astronautów na Międzynarodową Stację Kosmiczną.

Niezwykłe odkrycie: trzy rodzaje homininów mieszkały obok siebie na południu Afryki

4 kwietnia 2020, 05:35Przed dwoma milionami lat w okolicach południowoafrykańskiego systemu jaskiń Drimolen mieszkały jednocześnie trzy wczesne rodzaje człowieka – australopitek, parantrop i najstarszy znany nam Homo erectus. Nie wiemy, jak te gatunki wchodziły ze sobą w interakcje, ale mamy tutaj przykład na zróżnicowanie i współistnienie gatunków, z których pierwszy powoli przechodził do historii, a ostatni właśnie się pojawiał.

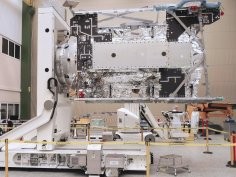

Wkrótce ostatnie testy urządzeń polskiej firmy. W 2022 polecą w kierunku Jowisza

23 sierpnia 2020, 08:30Wysięgniki stworzone na potrzeby misji JUICE, jednej z dwóch największych misji realizowanych przez Europejską Agencję Kosmiczną, trafią za kilka dni do Niemiec, gdzie przejdą ostatnie testy magnetyczne – poinformowała w czwartek Astronika, polska firma, która je zbudowała.

Ciało foki działa jak głośnik. Dzięki temu można je słyszeć pod wodą

21 stycznia 2021, 08:16Pod wodą nie słychać ludzkiego krzyku. Ale odgłosy wydawane przez foki szare – już owszem. Jakie zjawiska akustyczne decydują o tym, że foki wydobywać mogą dźwięki i na wodzie, i pod jej powierzchnią? Sprawdził to w swoich badaniach dr Łukasz Nowak. Ciało foki działa jak głośnik – streszcza naukowiec.